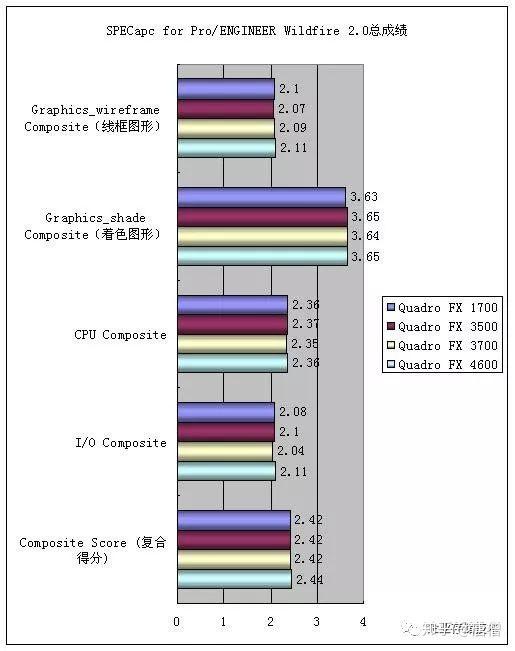

- 转:SolidWorks测试,显卡对比图

-

09-01

- 2.5G接口来了,超5类、6类和7类网线应该怎么选?

-

目前很多无线路由器都开始升级到2.5G接口,那么随着接口速率带来的提升,在网络布线方面我们又应该注意什么呢?实际测速了超5类CAT 5E,6类CAT 6,7类CAT...

08-22

- Linux隧道sit

-

Linux隧道sit(Simple Internet Transition),配置环境如下: |----------| ...

06-30

- 中国上百个重要信息系统被美国植入木马程序

-

28日,国家计算机病毒应急处理中心和360公司分别发布专题研究报告,同日披露美国国家安全局(NSA)所属的又一款网络攻击武器“酸狐狸”漏洞攻击武器平台(以下简称“酸狐狸平台”)。相关专家...

06-30

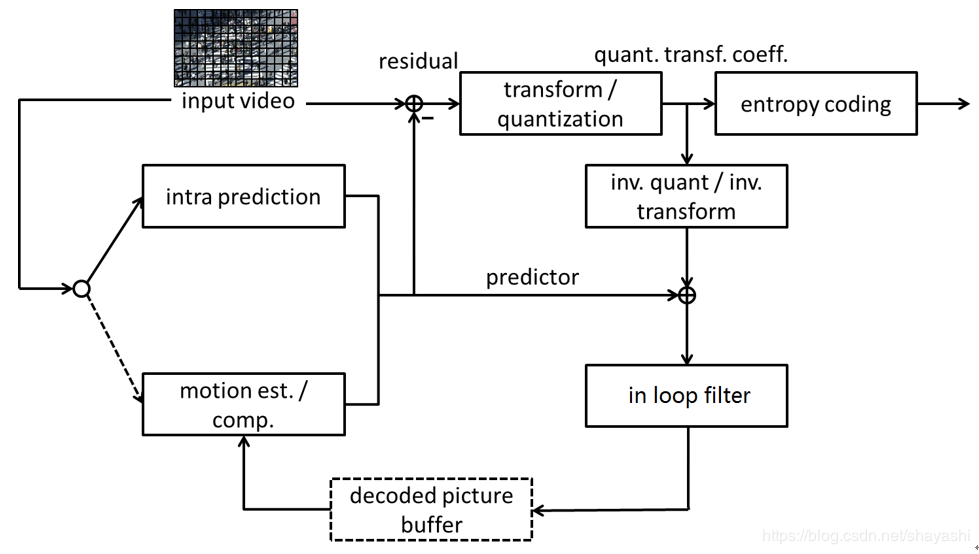

- 新一代视频编解码标准正式公布!

-

近日,新一代国际视频编解码标准(H.266/VVC)正式出炉,其中VVC是JVET(Joint Video Exploration...

07-28

- Linux (centos7)下超详细搭建Redis集群

-

本篇redis集群搭建博客是基于redis单节点安装完成后的,如未安装单节点小伙伴可参考这篇博客:https://blog.csdn.net/weixin_44422604/...

07-28

- 服务器的DAS,FAS,SAN,NAS四种数据存储方式比较

-

随着互联网技术的不断进步,主机,磁盘以及网络等也在不断的往前发展,数据的存储方式也在不断的变化,目前大概有4种主流的数据存储方式,分别是SAN,NAS,DAS,FAS存储网络,它们各自有...

07-28

- 内网渗透之权限维持

-

权限维持1介绍2普通权限1web后门1webcoo2weely后门3普通php2注册表3计划任务4开始菜单启动项5 wimc6shift后门3高级权限1com对象劫持2Junction...

07-28

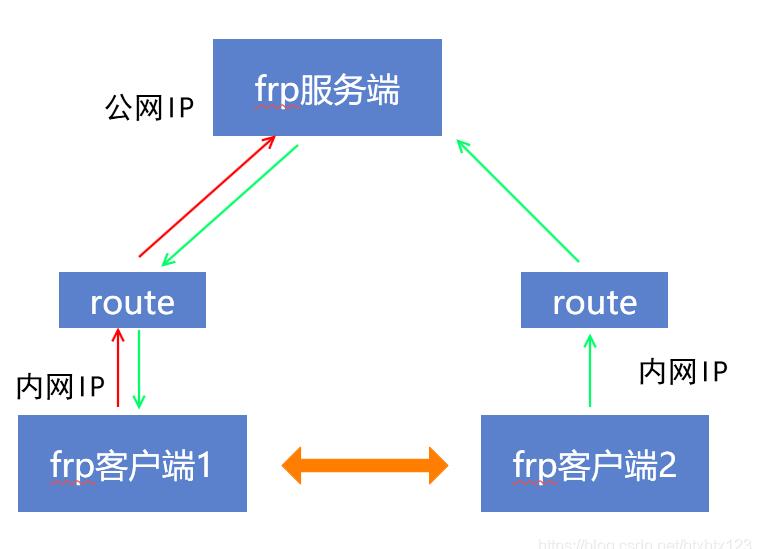

- 开源内网穿透工具 frp

-

作为一个 IT 技术人员,我时常需要通过远程控制公司 PC 来进行一系列的 IT...

07-28

- 建立现代企业网络安全防护体系

-

传统的企业安全防御体系的特点是:单点防御、各自为战。企业往往分别从不同的厂商采购各种各样的安全产品或服务,尽管表面上看起来“设施齐全”,但实际上不...

07-28